von Gitte Gade, Product Marketing Manager, LogPoint

Wir freuen uns, ein Update ankündigen zu können, das ab Woche 40 allen Nutzern automatisch zur Verfügung steht. Das Update bietet drei herausragende neue Funktionen: die Unterstützung für primäre und sekundäre Entitäten sowie die Abbildung der Anomalien gemäß dem MITRE ATT&CK-Framework.

Unterstützung für primäre Entitäten:

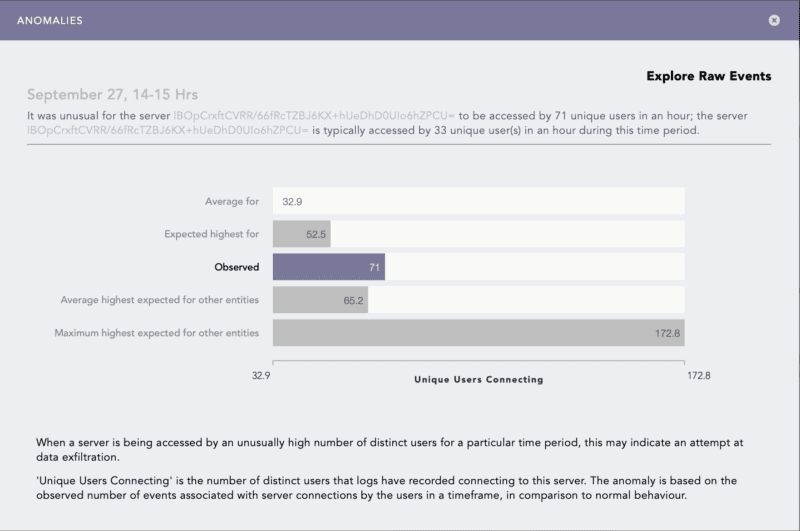

Mit diesem Update gehören Server, Shares und Websites zu den primären Entitäten – einschließlich der Detektoren für diese primären Entitäten. Diese Funktion liefert Einblicke in weitere Risikoprofile als nur die der Benutzer, und ermöglicht so ein differenzierteres Verständnis für die Risiken in Ihrem Netzwerk.

Um den vollständigen Anomalie-Kontext für diese neuen primären Entitäten zu erhalten, müssen Sie ein Upgrade auf LogPoint SIEM Version 6.12 durchführen. Bitte beachten Sie, dass LogPoint 6.12 Anfang Oktober 2021 veröffentlicht wird. Sie können auch weiterhin von allen Vorteilen der neuen primären Entitäten profitieren, ohne auf die Version 6.12 zu aktualisieren. Der Anomalie-Kontext weist dann jedoch einige nicht ausgefüllte IDs für primäre Entitäten auf.

Box mit der Kontext-Beschreibung der Anomalie in UEBA

Unterstützung für sekundäre Entitäten:

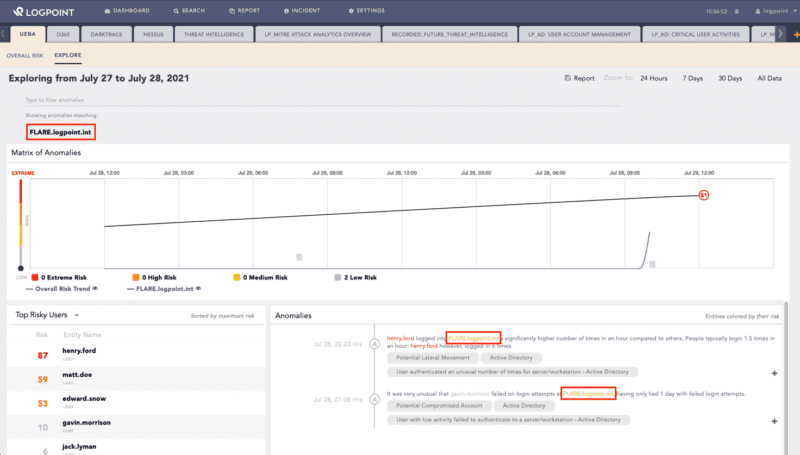

Das Update führt die Unterstützung sekundärer Entitäten wieder ein und bietet den Nutzern verbesserte Filteroptionen, um denselben Daten mehr Ebenen und Blickwinkel zu geben. Wird eine sekundäre Entität in einer Anomalie erkannt, wird sie im Kontext der Anomalie angezeigt.

Die sekundäre Entität kann auch gefiltert werden, und Ihr Panel für Anomalien bietet Ihnen eine gefilterte Ansicht aller Anomalien, in denen die sekundäre Entität anormal verwendet wird.

Sehen Sie sich die UEBA-Site an

Anomalien werden MITRE ATT&CK zugeordnet

LogPoint SIEM basiert auf dem MITRE ATT&CK-Framework. Mit diesem Update ordnen wir alle Anomalien den MITRE ATT&CK-Taktiken zu, optimieren so den Abgleich zwischen LogPoint SIEM und LogPoint UEBA, und nutzen die weltweit zugängliche Wissensbasis zu den Taktiken der Angreifer aus realen Beobachtungen.

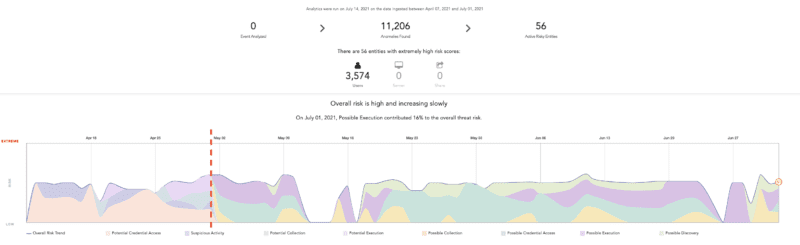

Nutzer werden eine Übergangsphase durchlaufen, um von den zuvor von LogPoint generierten Anwendungsfällen zur MITRE ATT&CK-Kategorisierung zu wechseln. In der untenstehenden Abbildung sehen Sie die Veränderung der übereinander angeordneten Bedrohungen rund um den 1. Mai:

- Vor dem 1. Mai: Die übereinander angeordneten Bedrohungen basieren auf den LogPoint-Anwendungsfällen.

- Nach dem 1. Mai: Die Mitre ATT&CK-Taktiken bilden die Grundlage für die übereinander angeordneten Bedrohungen. Die Kategorien werden mit „Possible“ und dem Namen der Taktik bezeichnet (Beispiel: „Possible Execution“).

Das Diagramm zeigt Daten aus 100 Tagen, und die LogPoint-Anwendungsfälle werden im Laufe der Zeit aus der Bedrohungsanalyse verschwinden. In diesem Zeitraum wird die Legende mit den gelieferten Ergebnissen aktualisiert, und die Farbgebung der einzelnen Bedrohungsarten kann sich von einem Tag auf den anderen ändern.

Gesamtüberblick über die Risiken