Daten stehen im Mittelpunkt jedes Geschäftsmodells in unserer digital vernetzten Welt. Wir verbringen unseren Tag damit, Daten zu erzeugen, zu nutzen und auszutauschen. Alle Ihre Mitarbeiter nutzen wichtige Daten oder haben Zugang zu diesen – ganz gleich, ob es sich um eine freundliche Nachricht an einen Kollegen oder um vertrauliche Kundeninformationen handelt.

Global agierende Cyberkriminelle und staatlich gestützte Bedrohungsakteure sind ständig auf der Suche nach Möglichkeiten, unsere wertvollen Daten zu stehlen, Lösegeld zu erpressen oder Daten zu verkaufen. Um sie zu schützen, müssen wir verstehen, wie wir Daten verarbeiten und damit umgehen. Obgleich herkömmliche Sicherheitstools gegen bekannte Bedrohungen wirksam sein können, ist die Analyse des Verhaltens der Benutzer und der Entitäten (UEBA: User and Entity Behavior Analytics) besonders zuverlässig, um auch unbekannte und interne Bedrohungen zu identifizieren.

UEBA ist eine innovative Cybersecurity-Technologie, die mithilfe von Algorithmen des maschinellen Lernens eine Grundlage des normalen Nutzerverhaltens in Ihrem Netzwerk erstellt. Einfacher ausgedrückt: Sie nimmt das Verhalten aller Nutzer zur Kenntnis.

Sobald die Algorithmen das normale Verhalten gelernt haben, können sie alle neuen Aktionen mit dem erwarteten normalen Verhalten vergleichen. Alles, was von der Norm abweicht, löst sofort eine Warnung aus. So haben Sie eine automatisierte und umfassendere Möglichkeit, Anomalien zu erkennen, die Ihre gesamte Infrastruktur gefährden könnten.

Zur Veranschaulichung: Stellen Sie sich vor, ein Mitarbeiter versucht, mit den Kontaktinformationen Ihrer Kunden oder Auftraggeber auf persönliche Dateien zuzugreifen. Allerdings hatte er noch nie zuvor darauf zugegriffen und weicht somit von dem zu erwartenden Verhalten ab. UEBA identifiziert solche Ereignisse und korreliert diese mit anderen verdächtigen Vorfällen, sodass die Security-Teams eine Liste der risikobehafteten Entitäten erhalten und darauf reagieren können, bevor ein Schaden entsteht. Die Erkennung von Sicherheitsverletzungen, Richtlinienverstößen, Missbrauch von Privilegien und anderen Insider-Bedrohungen unterstützt Unternehmen dabei, den Schaden durch Angriffe schneller und effizienter zu begrenzen.

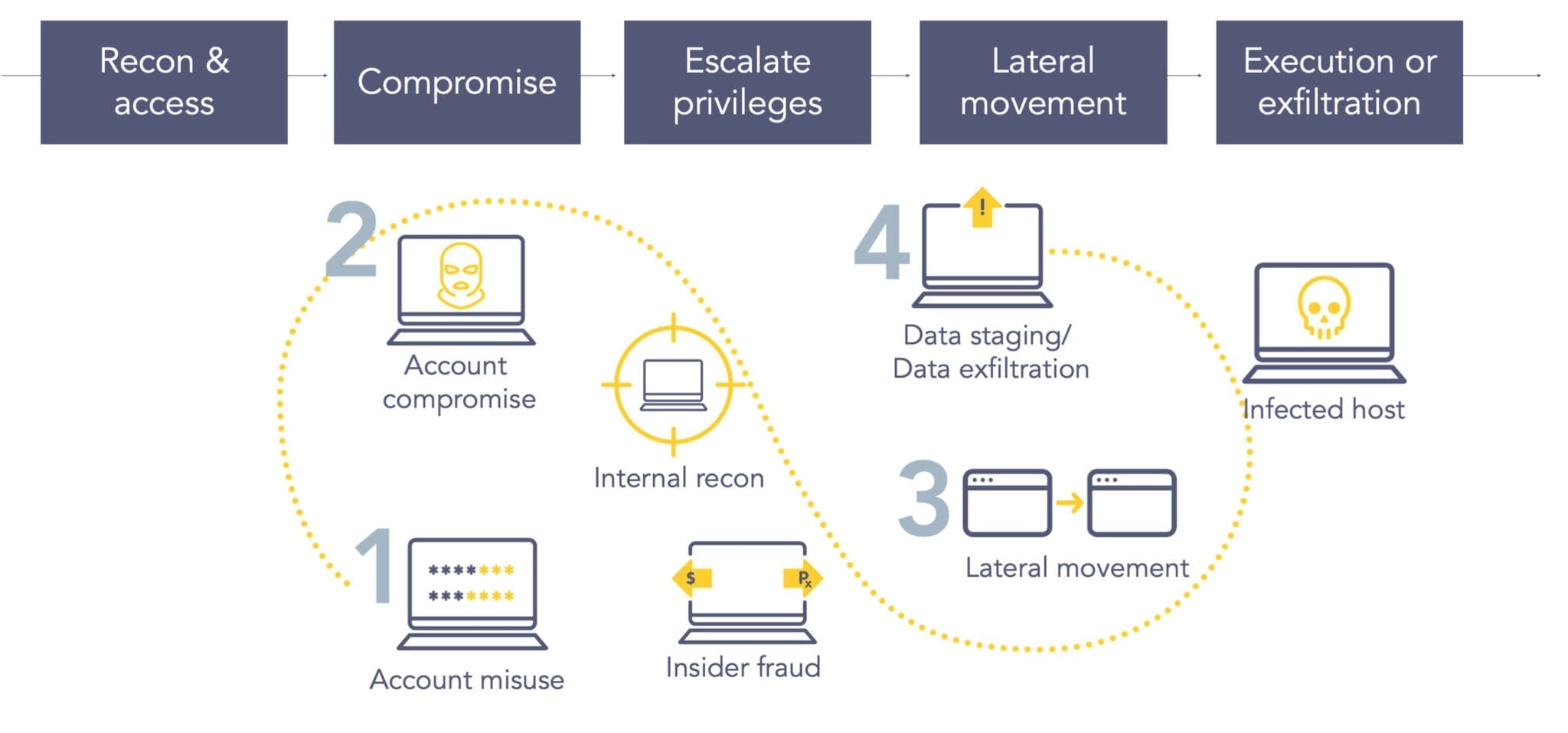

Cyberkriminelle versuchen ständig, in Ihre Systeme einzudringen. Wenn sie sich Zugang verschaffen, dann geschieht dies oft aufgrund der Fehler von Mitarbeitern. Laut dem Data Breach Investigations Report 2021 von Verizon ist der häufigste Ransomware-Einstiegspunkt Phishing, das 98 % der sicherheitsrelevanten Vorfälle und 93 % der Sicherheitsverletzungen ausmacht. Viele Verstöße resultieren aus kompromittierten Benutzerkonten, weil Mitarbeiter dazu verleitet wurden, Malware auf ihren Computern zu installieren.

Sobald Kriminelle in Ihr System eingedrungen sind, können sie die Berechtigungen ändern und auch neue Benutzer anlegen. Im schlimmsten Fall können sie auf geschützte Daten zugreifen, und Sie haben keine Kontrolle mehr über Ihre vertraulichen Informationen.

Glücklicherweise erkennt UEBA all diese Ereignisse. Selbst wenn Angreifer Ihre cloudbasierten Entitäten sowie die Authentifizierungssysteme von Drittanbietern ins Visier nehmen, ist UEBA darauf ausgelegt, diese Versuche zu erkennen, und ermöglicht es Analysten, diese zu blockieren.

Die Bedrohungslandschaft wird immer komplexer. Der Einsatz intelligenter Machine-Learning-Technologien ist heute selbst für grundlegende Sicherheitsprozesse unerlässlich.

Die Geschichte verstehen: UEBA versus UBA?

UBA (User Behavior Analytics) beschreibt den Prozess der Nachverfolgung, Erfassung und Bewertung von Benutzerdaten und Benutzeraktivitäten innerhalb einer IT-Infrastruktur.

Im Jahr 2015 definierte Gartner den erweiterten Begriff UEBA (User and Entity Behavior Analytics). Dieser umfasst dieselben Funktionen wie UBA, ergänzt um die Möglichkeit, auch die Aktivitäten von nicht-menschlichen Entitäten nachzuverfolgen. Hierzu zählen beispielsweise Geräte, Anwendungen und Server.

Der grundlegende Unterschied besteht darin, dass UEBA das Benutzerverhalten mit dem Verhalten von Maschinen kombiniert, anstatt nur die Daten zum Benutzerverhalten zu analysieren. Jedes IT-System ist mit Menschen und Anwendungen gleichermaßen vernetzt.

Wie UEBA maschinelles Lernen einsetzt

UEBA nutzt Algorithmen des maschinellen Lernens sowie statistische Analysen, um anormale Netzwerkaktivitäten zu identifizieren. Nachdem UEBA die Ausgangsbasis für die zu erwartenden Verhaltensweisen und Aktionen jedes Benutzers und jeder Entität im Netzwerk erstellt hat, kann die Lösung die Daten untersuchen und alle Aktionen anhand dieser Ausgangsbasis bewerten.

Mit einem gestohlenen Passwort könnte ein Angreifer in ein System einbrechen. UEBA überwacht jedoch alle laufenden Aktivitäten und erkennt subtile Unterschiede im Verhalten der Mitarbeiter und Entitäten in Ihrer Organisation. Ein Beispiel für Verhaltensunterschiede ist die Gruppierung von Kollegen: UEBA erstellt nicht nur eine Baseline für jeden Benutzer, sondern auch für Teams, definierte Gruppen, etc. Greift beispielsweise jemand in einem Team auf eine für ihn ungewöhnliche Datei zu, der Rest des Teams jedoch regelmäßig, wird dieses Verhalten nicht gekennzeichnet. So kommt es nicht zu einem Fehlalarm (False-Positive), da dieses Verhalten für das Team als Ganzes betrachtet nicht ungewöhnlich ist. UEBA überwacht diese subtilen Unterschiede und erstellt eine Vergleichsgrundlage, um die Zahl der Fehlalarme zu reduzieren, wenn ein Einzelner etwas Neues tut, das für das Team jedoch üblich ist. Dies erhöht Ihr Sicherheitsniveau erheblich.

Sobald sich der Angreifer mit einem gestohlenen Passwort anmeldet, vergleicht UEBA die Details des Geschehens mit dem grundlegenden Verhalten des tatsächlichen Passwort-Eigentümers. Um unentdeckt zu bleiben, müsste der Hacker erfolgreich das normale Verhaltensmuster einer anderen Person nachahmen. Sowie seine Handlungen keinen Sinn ergeben, weist UEBA Sie darauf hin.

Aufgrund der Fähigkeit von LogPoint UEBA, große Datenmengen zu verarbeiten, ist das maschinelle Lernen wesentlich besser in der Lage, komplexe, hochentwickelte Bedrohungen zu erkennen als ein Mensch. UEBA kann auch Verhaltensmuster identifizieren und quantifizieren, die ein Analyst möglicherweise nicht berücksichtigt hätte.

Sie können Anomalien in all Ihren Systemen, Anwendungen, Netzwerken, Datei-Operationen und Benutzeraktionen erkennen. Alle Anomalien, die von dem bisherigen Muster abweichen, werden als potenziell riskant dokumentiert. Die Verantwortlichen in Ihrem Unternehmen erhalten dann automatisch Warnmeldungen, und die potenziellen Bedrohungen werden nach ihrer Wichtigkeit eingestuft, sodass sich diese auch einfach verwalten lassen.

Maschinelles Lernen kann auch Ungewöhnliches erkennen – selbst wenn die Aktivität an sich noch nicht klar verständlich ist. Maschinelles Lernen ist so konzipiert, dass es weiter „lernt“ und sich an das Verhalten berechtigter Benutzer anpasst.

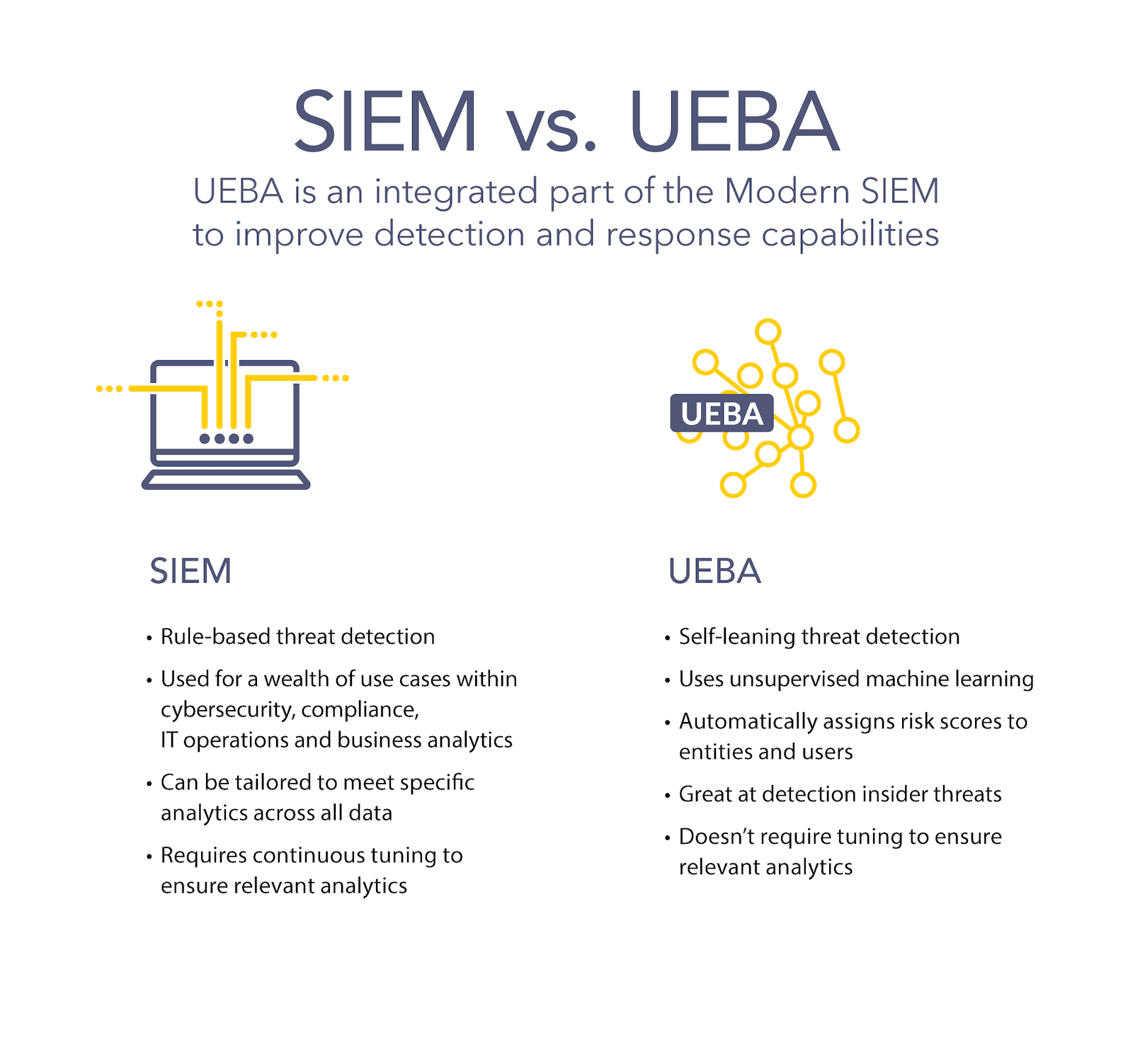

UEBA als Ergänzung zu SIEM

Security Information and Event Management (SIEM) ist eine bedeutende Technologie, die auf Regeln beruht, um Daten zu analysieren, und gleichzeitig Echtzeit-Einblicke in Datenmuster und Entwicklungstrends bietet. Aufgrund dieser Regeln können erfahrene Angreifer für gewöhnlich einen Weg finden, diese zu umgehen.

Daher ist UEBA eine optimale Ergänzung zu SIEM, da es das Verhalten der Mitarbeiter untersucht und nicht regelbasiert arbeitet. Stattdessen nutzt UEBA fortschrittliche Algorithmen, um gefährliche Anomalien aufzudecken, die in Ihrem SIEM nur schwer zu erkennen wären.

Es ist empfehlenswert, eine Kombination beider Lösungen zu nutzen. Sie können Ihr Netzwerk besser schützen, wenn Sie UEBA und SIEM zusammen einsetzen.

UEBA kommt Unternehmen und Sicherheitsanalysten zugute

Mit der Integration von UEBA in SIEM können Sie die Zahl der von Ihnen abgedeckten Security-Use-Cases erhöhen.

Neben der Erkennung von Insider-Bedrohungen kann UEBA sowohl externe Angriffe aufdecken, die in das Perimeter eines Unternehmens eingedrungen sind, als auch interne Verhaltensweisen, die möglicherweise eine Bedrohung für den Betrieb des Unternehmens darstellen könnten. UEBA verbessert auch die Effektivität bestehender Sicherheitstools, unterstützt die Überwachung von Entitäten und hilft Unternehmen dabei, regulatorische Vorgaben in verschiedenen Branchen einzuhalten.

Die in UEBA integrierte Verhaltensanalyse liefert die Antwort auf die Frage:

Was ist normal und was ist anormal?

Ohne UEBA müssten Analysten komplizierte, vordefinierte Regeln erstellen, um festzulegen, was erlaubt ist. Da jeder Einzelne in Ihrem Unternehmen unterschiedliche Gewohnheiten hat, würde diese Liste sehr lang werden – insbesondere, wenn Sie Hunderte von Mitarbeitern beschäftigen. Was noch schlimmer ist: Diese Liste würde sich ständig ändern.

Mit UEBA erhalten Analysten maschinelles Lernen zur Unterstützung, um alle Benutzer und Entitäten nachzuverfolgen, und zu definieren, wonach sie suchen müssen. Das heißt, dass UEBA den Analysten ein Situationsbewusstsein vermittelt – und zwar vor, während und nach der Reaktion auf sicherheitsrelevante Vorfälle.

Die wichtigsten Vorteile von UEBA:

- Automatisierte Erkennung von Bedrohungen: Mithilfe von maschinellem Lernen und Verhaltensanalysen können Unternehmen die Auswirkungen des Fachkräftemangels eindämmen und die vorhandenen personellen Ressourcen für die Erkennung von Bedrohungen optimal nutzen. Dies umfasst die Erkennung von kompromittierten Konten und Brute-Force-Angriffen, die Änderung von Berechtigungen, die Erstellung privilegierter Benutzerkonten sowie die Verletzung der Datensicherheit.

- Die Senkung der Risiken: Kompromittierte Benutzerkonten ermöglichen Cyberkriminellen den internen Zugriff auf Ihr Netzwerk – und das kann zu Verlusten oder Schäden führen. Die frühzeitige Erkennung kompromittierter Anmeldeinformationen ist unerlässlich, um Risiken und Datenverluste zu minimieren.

- Kürzere mittlere Reaktionszeiten (MMtR): UEBA nutzt eine Risikobewertung mit sehr hoher Genauigkeit, um die Reaktionszeit auf Angriffe zu verkürzen. Je schneller Ihr Security-Team Einbruchversuche erkennen kann, desto besser kann es diese

- Vermeidung von False-Positives: Verhaltensanalysen unterstützen auch dabei, Fehlalarme zu vermeiden. Vor dem Hintergrund einer zunehmenden Belastung durch die steigende Zahl an Bedrohungen können Fehlalarme für ein Security-Team überwältigend sein. Die Aufarbeitung eines Rückstands an Warnmeldungen ist für viele Security Operations Center eine ständige Herausforderung. Mit der Unterstützung von maschinellem Lernen haben Security-Teams mehr Zeit und Möglichkeiten, sich auf die Aufdeckung von Aktivitäten zu konzentrieren, die das größte Risiko darstellen, und der Reaktion auf diese kritischen Bedrohungen höchste Priorität einzuräumen.

Die Grenzen von UEBA

Jedes Cybersecurity-Tool hat seine inhärenten Stärken und Grenzen. Leider wissen das auch die Angreifer. Daher konzentrieren sich Cyberkriminelle in der Regel auf die Leistungsbeschränkungen einer bestimmten Software, um diese zu überwinden.

Um dem entgegenzuwirken, entwerfen die Cybersecurity-Entwickler immer neue Tools. Deshalb ist es auch so wichtig, eine integrierte Plattform für Cybersecurity-Tools einzusetzen. Sie profitieren von einem umfassenderen Schutz und tiefgreifenden Einblicken, wenn Sie mehrere Strategien zum Schutz Ihrer Daten verfolgen. Da die Bedrohungsakteure immer raffinierter und kreativer werden, müssen sich Sicherheitstechnologien weiterentwickeln, um dieser Herausforderung gewachsen zu sein.

Jedes Unternehmen sollte die drei Grundpfeiler einer Strategie für die Cybersicherheit berücksichtigen, um seine digitalen Assets und Online-Systeme zu schützen. Erstens ist es wichtig, dass Sie mit qualitativ hochwertigen Daten arbeiten. Ohne hochwertige Daten sind selbst die besten Algorithmen für maschinelles Lernen wirkungslos. Der zweite Grundpfeiler ist die Integration. Die Kommunikation zwischen einer SIEM- und einer UEBA-Lösung sollte reibungslos funktionieren, um eine effektive Leistung zu gewährleisten. Drittens muss Ihre Sicherheitsstruktur „offen“ und in der Lage sein, Weiterentwicklungen in der Sicherheitstechnologie zu integrieren. Jede UEBA-Lösung, die diese drei Kriterien nicht erfüllen kann, wird eine schlechte Leistung erbringen.

Während UEBA gut darin ist, Insider-Bedrohungen zu erkennen, ist die Software eher schwach darin, eine Nachricht in einer Nachricht zu erkennen, insbesondere bei Bildern. Da immer mehr Hacker Malware in Bildern verstecken, erfordert die Erkennung dieser Angriffe spezialisierte Tools.

LogPoint SIEM lässt sich nahtlos in UEBA integrieren

Viele Cybersecurity-Anbieter bieten Stand-alone-Tools an, aber separate Tools bieten keinen umfassenden Überblick und können kaum Muster in den Daten erkennen. Darüber hinaus erfordern sie oftmals eine kostspielige Kalibrierung sowie zeitaufwändige Anpassungen, damit sie funktionieren. Viele haben auch komplizierte Lizenzstrukturen und Preisstaffelungen, und die Kosten steigen proportional zum Datenvolumen.

LogPoint SIEM ist einzigartig in der globalen Cybersecurity-Landschaft, da die Lösung die Daten bei der Aufnahme in einer gemeinsamen Sprache strukturiert. Die hohe Qualität der Daten in LogPoint SIEM ist essenziell, um den maximalen Nutzen aus dem maschinellen Lernen und der Automatisierung ziehen zu können. Da die Daten in einer gemeinsamen Sprache vorliegen, können sie in Echtzeit in alle modularen LogPoint-Tools integriert werden – einschließlich UEBA.

LogPoint SIEM ist eine kosteneffiziente Wahl und intuitive Lösung für Analysten und Unternehmen, da sie sofort einsatzbereit ist, und Bedrohungen und Risiken präzise erkennen und darauf reagieren kann. Zudem ermöglicht die gemeinsame Sprachstruktur von LogPoint eine unbegrenzte Integration künftiger Tools. So wie sich Ihre Anforderungen an die Sicherheit weiterentwickeln, sollten es auch Ihre Lösungen tun.

Die intelligente Präzision der LogPoint-Software hat Hunderten von Unternehmen zu mehr Vertrauen in die Cybersicherheit verholfen. Der Ansatz von LogPoint, risikobehaftete Entitäten mit einer maximalen Punktzahl von 100 zu bewerten, ermöglicht es Ihnen, Ihre Zeit für die größten Risiken aufzuwenden. Im Gegensatz dazu setzen andere Lösungen ständig steigende Punktzahlen ein, die es unmöglich machen, die Behandlung der größten Risiken zu priorisieren. Diese fortschrittliche Technologie ermöglicht es LogPoint, ein kommerzielles Modell mit vorhersehbaren Preisen und ohne verdeckte Kosten anzubieten. LogPoint bietet die perfekte Plattform, die mit Ihrem Unternehmen wachsen kann.

Wenden Sie sich an LogPoint. Wir unterstützen Sie dabei, Ihr Unternehmen vor Cyberbedrohungen zu schützen.